¿Cómo se encriptan datos a nivel local en Windows 7?

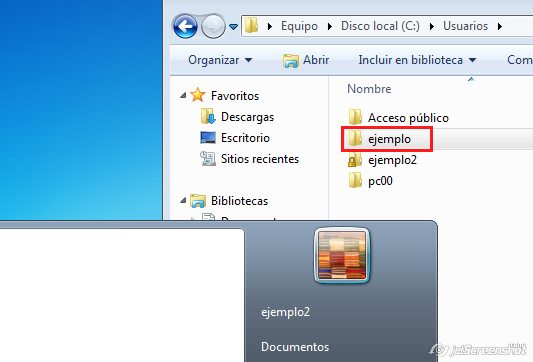

Para encriptar datos a nivel local primero hay que entrar con el usuario que tenemos (en este caso «ejemplo«)

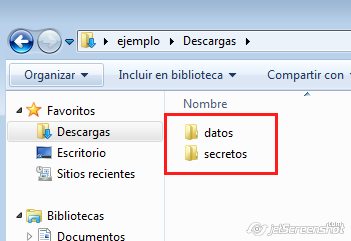

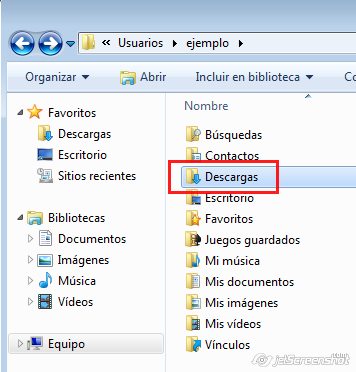

Para el ejemplo vamos a descargas y creamos 2 carpetas (datos y secretos)

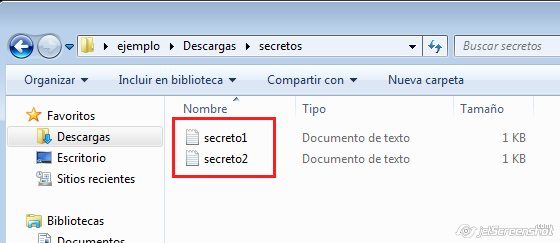

En cada carpeta creamos 2 archivos de texto y escribimos algo dentro.

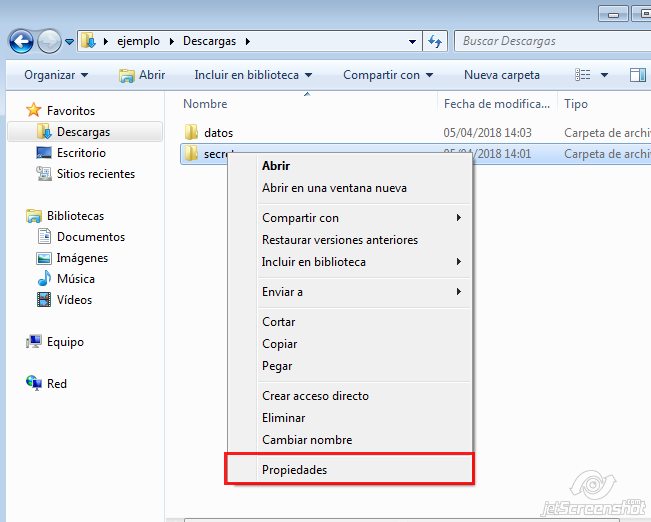

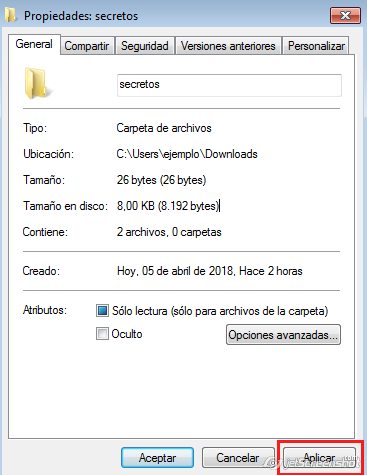

Nos vamos a la carpeta «secretos«, pulsamos botón derecho y le damos a propiedades como en la imagen de abajo:

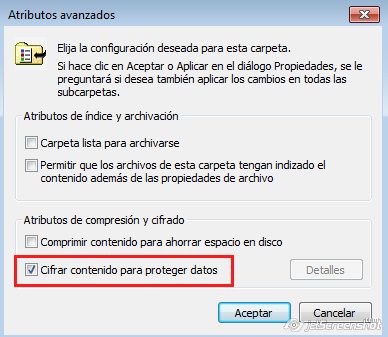

Estando dentro de «propiedades» hay que darle a «opciones avanzadas«.

Hay que activar «cifrar contenido para proteger datos» y le damos a aceptar.

A continuación le damos a «aplicar«.

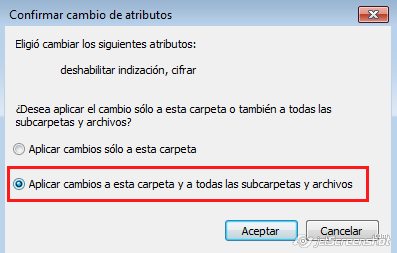

Nos saldrá una ventana para confirmar el cambio de atributos, dejamos activado el de abajo «aplicar cambios a esta carpeta y a todas las subcarpetas y archivos»

Ahora se le da a aceptar.

Como se puede comprobar la carpeta «secretos» está ahora en color verde

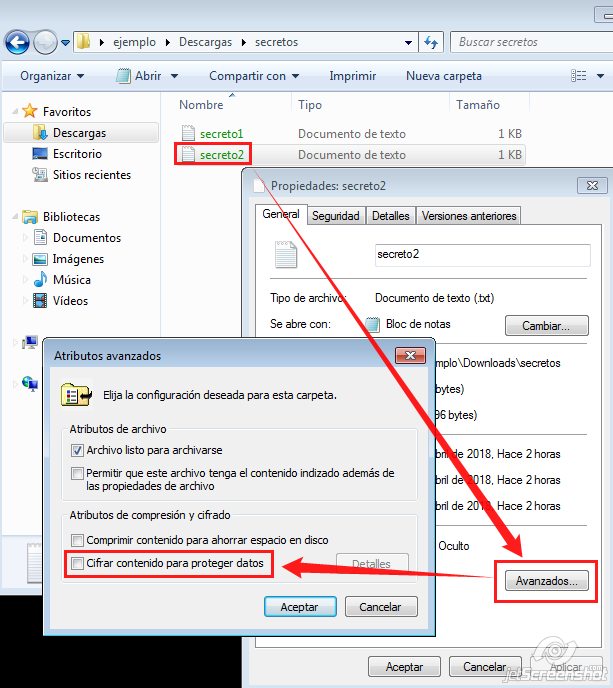

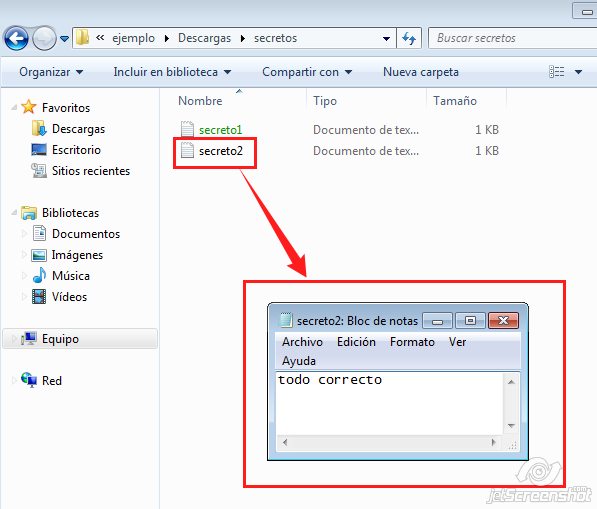

Al entrar en «secretos» se puede visualizar que «secreto1» y «secreto2» están en verde (encriptados) ahora procederemos a desencriptar «secreto2«.

Y al desencriptar «secreto2» sale normal (como estaba antes).

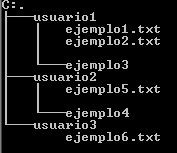

Al cambiar de usuario (en este caso «ejemplo2») hay que darle a c/usuarios y en el otro usuario que hayamos creado las carpetas anteriormente (en este caso «ejemplo»).

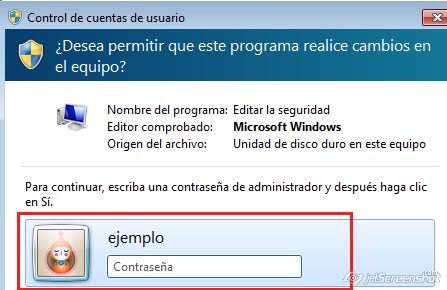

Nos pedirá permisos para entrar, no pasa nada, se le da a «continuar«.

También nos pedirá permisos del otro usuario para entrar en la cuenta de «ejemplo».

Vamos a la carpeta que hemos creado anteriormente la encriptación (en este caso está en descargas).

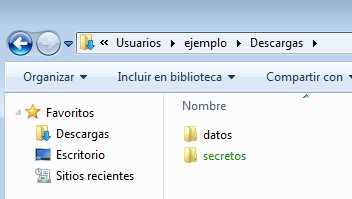

Como se puede comprobar en la imagen de abajo se ven las 2 carpetas (con sus respectivos colores).

Si le damos a la carpeta datos, se puede comprobar que se pueden visualizar secreto1 y secreto2 (pudiéndolos abrir con normalidad ya que no están encriptados).

Como se puede comprobar aunque la carpeta «secretos» este encriptada lo que haya dentro de ella también tiene que estar encriptado para que no se vea (en este caso se puede visualizar sin problemas lo que tiene «secreto2«)

En cambio si intentamos abrir «secreto1» ya que al estar encriptado no deja visualizarlo y no da acceso. (para poderse visualizar el usuario «ejemplo» tendría que desencriptarlo otra vez).

Espero que haya ayudado, si os gusta comentad.

Un saludo a todo el mundo.